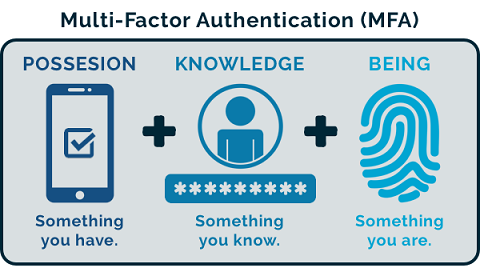

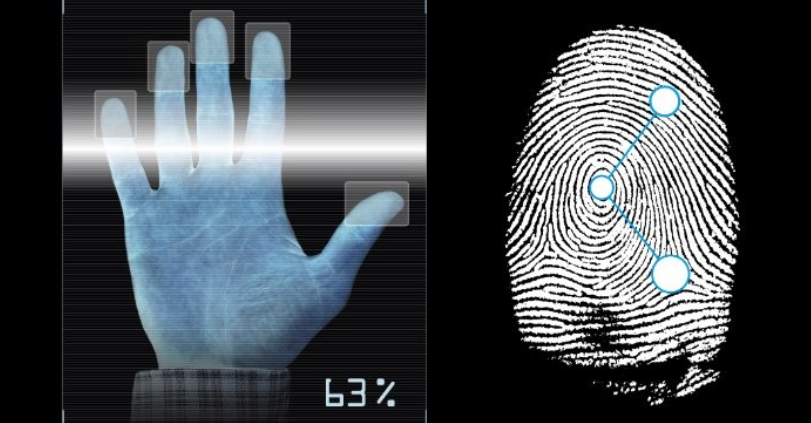

Olá a todos 😀 Ao pensar em proteger a identidade uma das primeiras camadas que adicionamos é o MFA. Aplicando algo que você sabe, algo que você tem ou algo que você é (Authenticator Assurance Levels (AALs)). Baseado em política podemos aplicar o MFA condicionalmente e baseada no risco. Exemplos: Semana passada fiz uma live […]

Categoria: Conhecimento

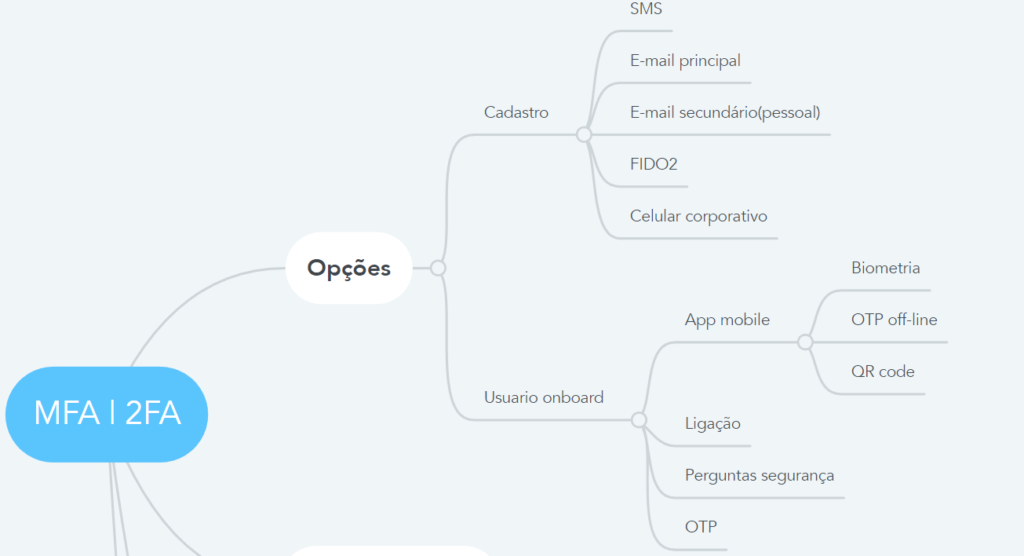

LIVE: Mapa mental – MFA | 2FA – Primeiro acesso, opções e melhor dos mundos online e offline

Olá a todos, a ideia de hoje é falarmos das opções de MFA que podemos utilizar, como seria o primeiro acesso do usuário, quais fatores dependem de terceiro e qual fator é recomendado em minha humilde opinião fecal. Para trabalhar com esse tema irei usar mapa mental e separei em quatro tópicos para conversamos: Índice […]

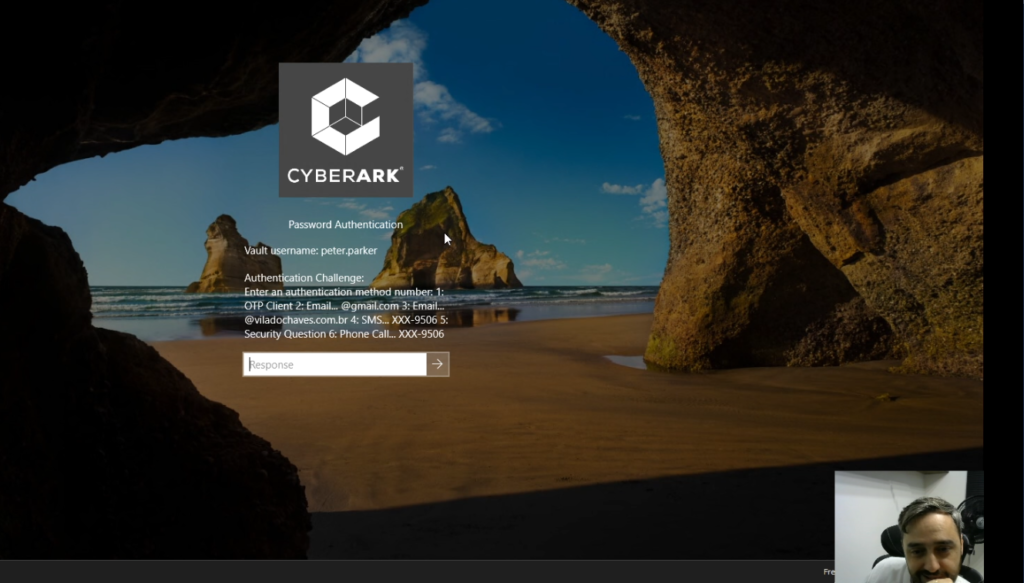

LIVE: CyberArk – Testes da configuração de MFA no acesso ao PAM via RDP-Proxy – Identity e PAM

Olá a todos, a ideia aqui hoje é configurar o MFA no acesso via RDP-Proxy no PAM. Foi minha primeira live, o som ficou meio baixo e tive algumas configurações/testes que precisei fazer antes, depois contratempo com o connector do Identity, depois contratempo com Remote Desktop Manager e pôr fim a configuração para solicitar MFA […]

Gerenciamento de acesso | funcionalidades básicas

Olhando para identidade como novo perímetro, Gartner definiu algumas funcionalidades básicas para ser considerado uma solução de AM (Access Management). Serviços de diretório: deve fornecer, no mínimo, um diretório ou repositório de identidade para usuários internos e externos, incluindo serviços de sincronização de identidade e suporte SCIM de saída. Administração de acesso interno: recursos básicos […]

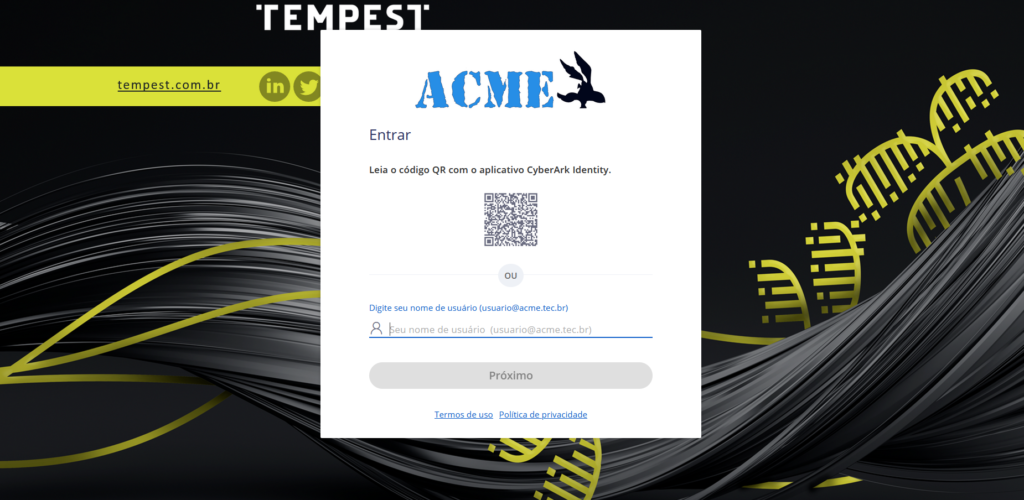

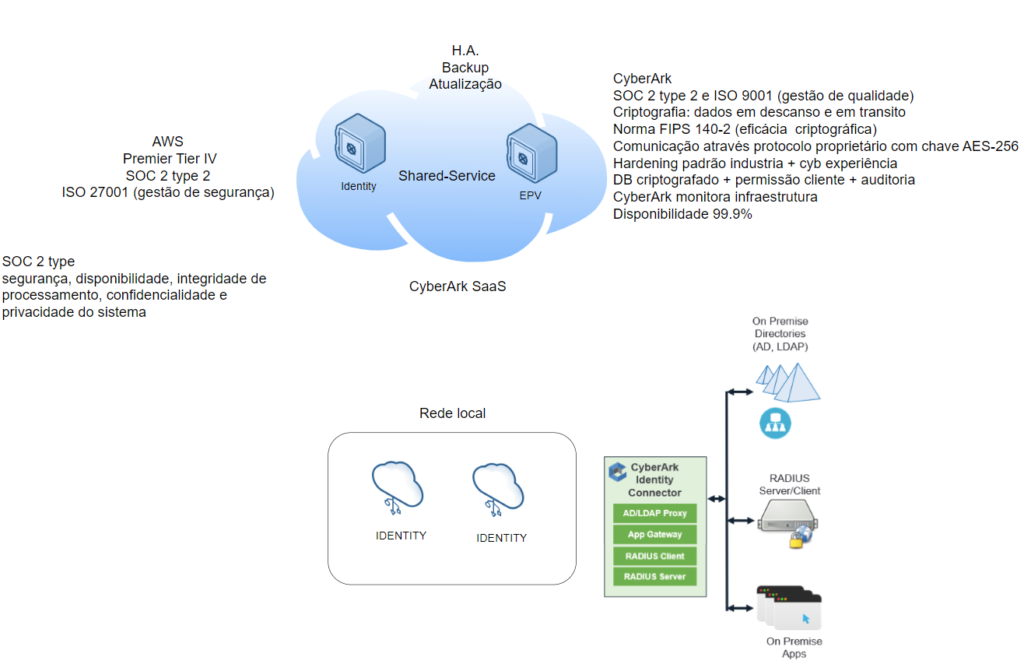

CyberArk – Identity – IDaaS – AM

No meu último post falei somente do modulo WPM do CyberArk Identity e hoje a ideia é apresentar e demonstrar uma visão geral da solução. A solução é completamente modular e temos a opção de pacote. Módulos SSO – Single sign-On – Standard – Adaptive (acesso contextual) – Addon: App-Gateway (acesso a APP interna através do portal sem […]

CyberArk – Identity – Cofre pessoal – WPM

Hoje iremos falar sobre a solução Identity da CyberArk e especificamente do modulo de WPM (Workforce Password Management) vulgo lastpass corporativo. O PAM nos ajuda com as credenciais privilegiadas e o WPM nos ajuda com as outras credenciais, do dia a dia. Iremos dizer adeus as planilhas e notas locais!!! TiagoBigode Principais características do produto: […]

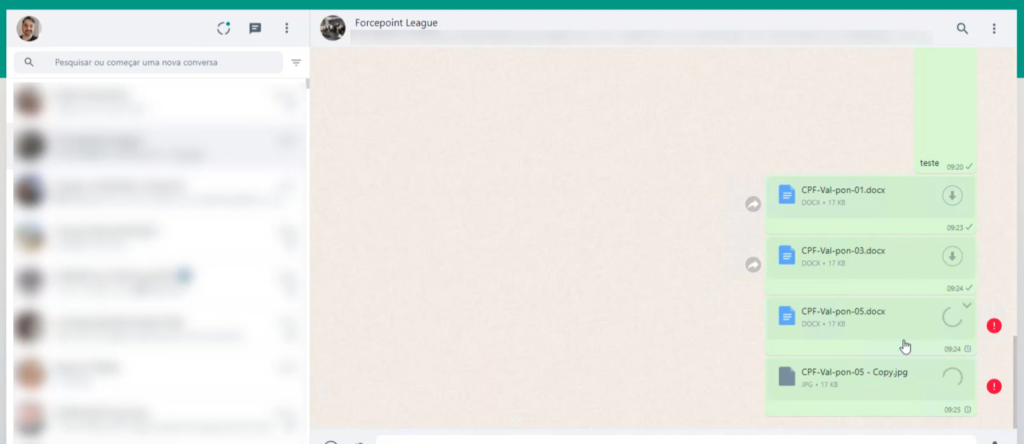

WhatsApp – ZAP – Proteger contra vazamento de informação

DLP – Data Loss Prevention – Forcepoint Hoje irei demonstrar em como o DLP da Forcepoint consegue nos ajudar contra o vazamento de informação na aplicação do WhatsApp, famoso ZAP. Separei alguns casos de uso para mostrar para vocês: E nos exemplos utilizei expressão regular, scripts da própria Forcepoint, fingerprint e machine-learning. Segue DEMO abaixo: […]

Proteção em camadas – Endpoint – Identidade

A ideia desse artigo é detalhar em como podemos proteger o usuário da melhor forma possível em minha humilde opinião fecal. Adicionei as camadas em uma ordem e deve ser respeitada. Esse artigo foi pensado por causa desse outro: Ataque a Uber como se proteger Solução inicial – Conscientização Como solução inicial, entendo que devemos […]

Ataque a Uber – Como se proteger

Quando pensamos em proteger o usuário, temos que tratar esse tema com a proteção em camadas. Para empresas de grande porte não vejo nenhum motivo do porquê não adicionar essas camadas de segurança em minha humilde opinião fecal. No caso recente da UBER, pelas informações que vi, teve duas fases. Atacante-01 comprometeu dispositivo e teve […]

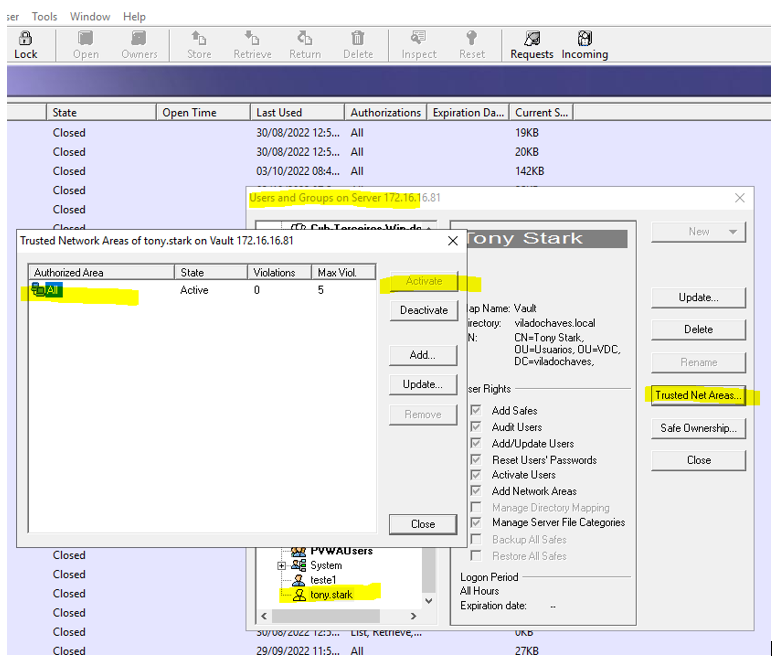

CyberArk – itats528e code -110

ITATS528E Authentication failure for user tony.stark from station: 172.16.16.82 (code: -110) Essa é a mensagem de erro que aparece no EPV ao tentar logar com conta do AD. A princípio pensei ter digitado errado a senha, tentei de novo e de novo, sem sucesso. Ai a mensagem mudou para conta suspensa, mas o que acontece […]