Olhando para identidade como novo perímetro, Gartner definiu algumas funcionalidades básicas para ser considerado uma solução de AM (Access Management). Serviços de diretório: deve fornecer, no mínimo, um diretório ou repositório de identidade para usuários internos e externos, incluindo serviços de sincronização de identidade e suporte SCIM de saída. Administração de acesso interno: recursos básicos […]

Etiqueta: SSO

CyberArk – Identity – IDaaS – AM

No meu último post falei somente do modulo WPM do CyberArk Identity e hoje a ideia é apresentar e demonstrar uma visão geral da solução. A solução é completamente modular e temos a opção de pacote. Módulos SSO – Single sign-On – Standard – Adaptive (acesso contextual) – Addon: App-Gateway (acesso a APP interna através do portal sem […]

Proteção em camadas – Endpoint – Identidade

A ideia desse artigo é detalhar em como podemos proteger o usuário da melhor forma possível em minha humilde opinião fecal. Adicionei as camadas em uma ordem e deve ser respeitada. Esse artigo foi pensado por causa desse outro: Ataque a Uber como se proteger Solução inicial – Conscientização Como solução inicial, entendo que devemos […]

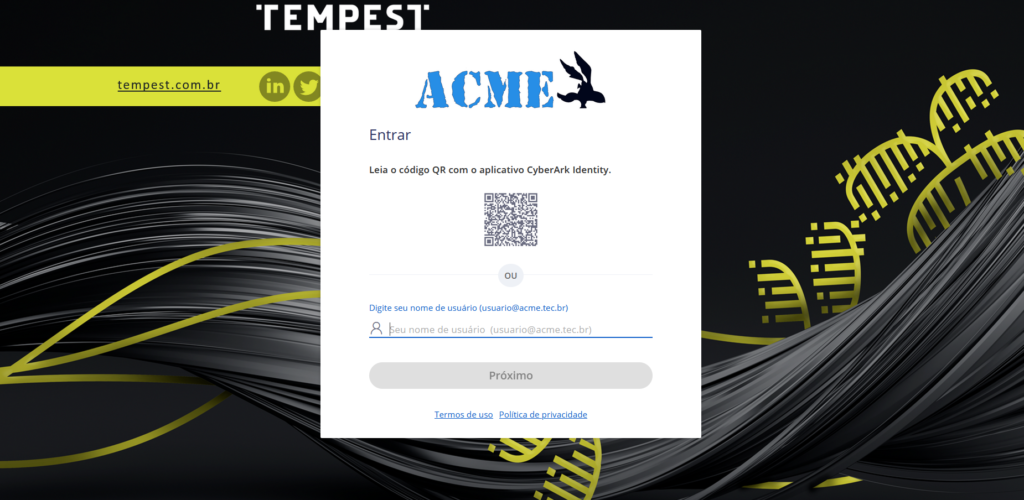

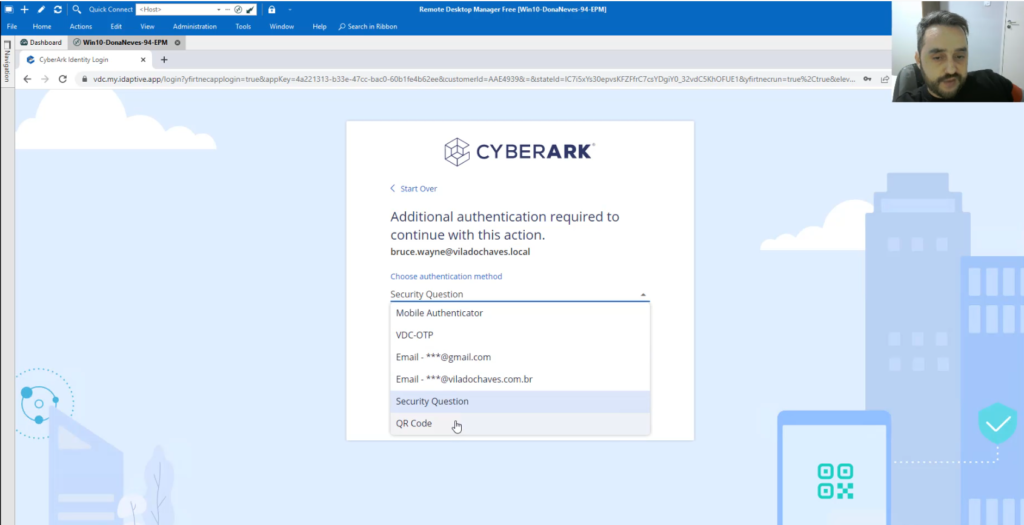

Cyberark – PAM – Apresentação/DEMO P3 – Identity

Olá a todos. Meu nome é Tiago Toledo, sou pré-vendas na Tempest, e hoje a ideia é falar sobre PAM (Privilege Access Manager) da CyberArk. Esse é o vídeo 3 da série (playlist), onde demostro a parte do Identity (MFA/SSO/UBA). Nesse último vídeo falei sobre as duas formas de implementação do PAM, SaaS ou Self-Hosted […]

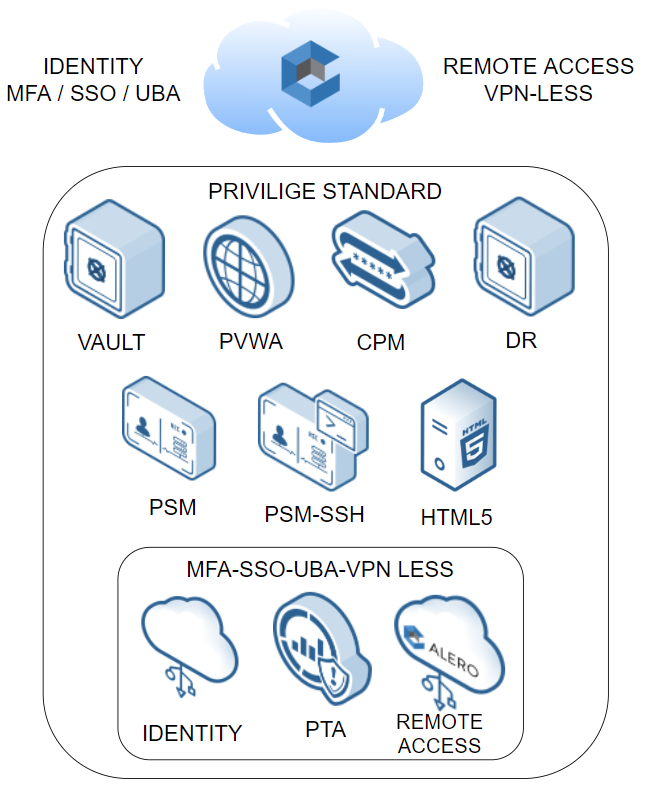

CyberArk PAM – Componentes – Licenciamento

Esses são os componentes do PAM (Privilege Access Manager) em seus dois licenciamentos. E temos a modalidade de SaaS. Gravei um vídeo apresentando e demonstrando. PRIVILEGE BASIC EPV – Enterprise Primary Vault Centraliza e armazena as credenciais; PVWA – Password Vault Web Access Interface Web; CPM – Central Policy Manager Executa troca de senha/varredura; DR […]

Idaptive – Apresentaçao e DEMO – SSO parte 2

Olá a todos hoje vamos falar sobre Idaptive, apresentação e demonstração. Irei separar em quatro partes: MFA (Multi-Factor Authentication, 2FA) Parte 1 SSO (Single Sign-on) Parte 2 Provisioning and Lifecycle Management Parte 3 Device Security Management Parte 4 Introdução – Plataforma de identidade Abordagem de confiança zero. O Idaptive protege o acesso a aplicativos e […]

“Devo ficar ou devo ir?” A inteligência artificial (e o confronto) tem a resposta para o dilema de acesso dos funcionários.

Tome uma lição da música de sucesso do “The Clash” e faça: “Se eu for, haverá problemas, e se eu ficar, será o dobro”, seu mantra quando se trata de gerenciar o acesso dos funcionários. O aprendizado de máquina moderno e as análises baseadas no usuário podem transformar a maneira como você limita o acesso […]

Centro de Recursos de Trabalho Remoto

Em tempos de crise, agradecemos e reunimos recursos. (Lisa Croel) A crise global da saúde que está nos atingindo certamente está lembrando à equipe Idaptive de tudo pelo que devemos agradecer: funcionários incríveis, clientes maravilhosos e ótimos parceiros. Embora seja fácil ficar de fora dos aspectos negativos dessa experiência inédita para a maioria de nós, […]

Por que o MFA no desktop é essencial para a segurança do seu endpoint

Quando você estiver pensando em aplicar o MFA em seus recursos essenciais de SaaS e no local, não se esqueça dos logins nos laptops e desktops dos funcionários. O notebook de um funcionário é um tesouro para qualquer ator malicioso que possa ter acesso a ele. Pode conter 1. Aplicativos acessíveis com credenciais em cache: […]

Existe um relacionamento entre políticas da organização e violações de dados?

Existe uma forte correlação entre políticas da organização e violações de dados. Aqui, consideramos as três causas mais comuns e como as políticas da organização correspondentes, se bem implementadas, podem reduzir a superfície de ataque e impedir violações de dados. Alerta de spoiler – sim, eles estão muito relacionados. As organizações que não seguem nem […]