Após instalar o plugin do Centrify no Splunk o filtro padrão de data é sete dias, mas como eu uso para demonstração para clientes é melhor que traga sempre o range inteiro (all time). E também para mostrar pra vocês os dashboards disponiveis. Dashboards que o plugin proporciona: Palavras chaves: splunk, Windows, idaptive, centrify, Centrify […]

Categoria: Centrify

A nuvem muda tudo quando se trata do PAM

Meu papel como diretor de comunicações corporativas na Centrify exige que eu use muitos chapéus. Um deles é liderar nosso programa de relações públicas e garantindo uma cobertura positiva da imprensa sobre nossas notícias, bem como a colocação de peças de liderança de pensamento de meus colegas incrivelmente inteligentes e perspicazes. Outro e liderar nosso […]

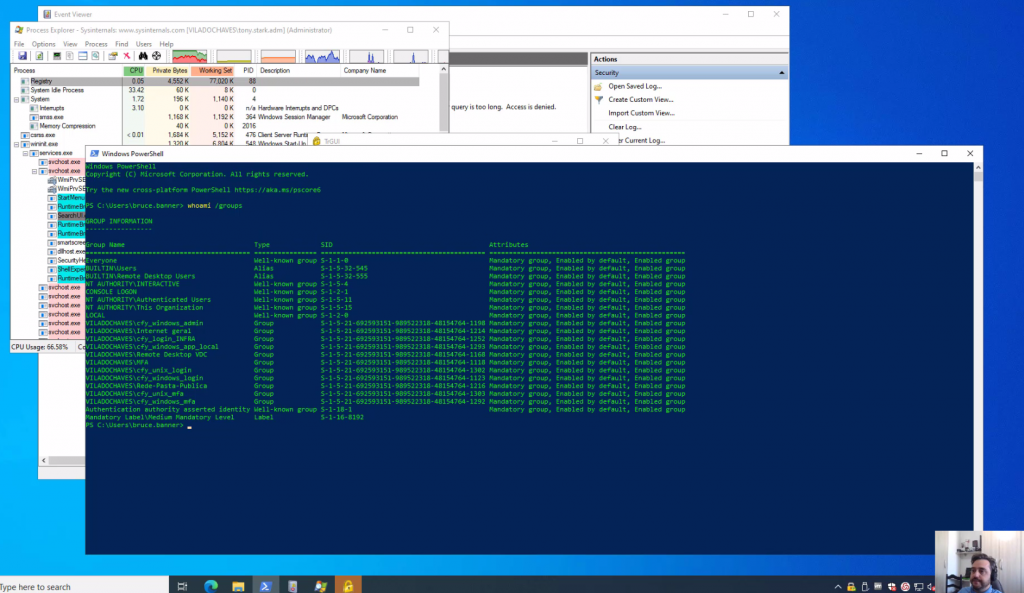

Elevação privilegio – Aplicação x Administrador

Hoje vamos falar sobre elevação de privilegio. A questão é que a aplicação X precisa de administrador local para funcionar e colocar o usuário como administrador local do equipamento as vezes é a unica saída. Com Centrify através da elevação de privilegio conseguimos definir a permissão somente para a aplicação especifica. Além disso conseguimos adicionar […]

MFA Windows – Experiencia do usuário DEMO

No video de hoje irei falar sobre MFA no Windows. Vou configurar o agente para aplicar MFA para todos usuários e através da politica do portal irei definir a exceção. Vou mostrar as opções de MFA quando temos internet e quanto não temos. Quando não temos internet iremos acessar usando o Off-line Passcode. E demonstrar […]

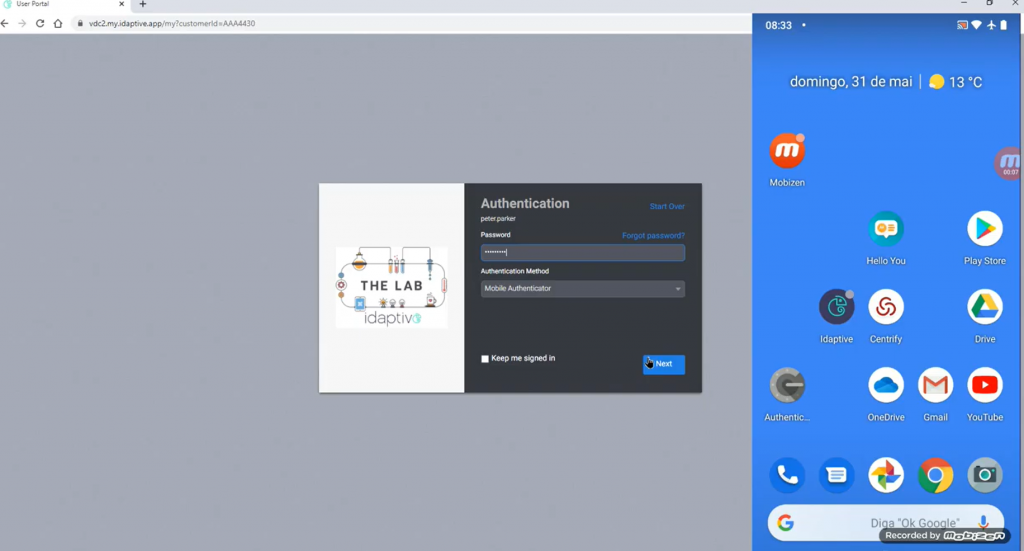

Idaptive – Centrify – Mobile authentication experiencia do usuário

Essa demonstração se aplica a Idaptive e Centrify. È demonstrado a experiencia do usuario no acesso ao portal utilizando o celular. No primeiro cenario que é o mais comum e que vai ser utilizado na maioria das vezes, é o usuario aprova pela barra de notificação do android. No segundo cenario caso o celular esteja […]

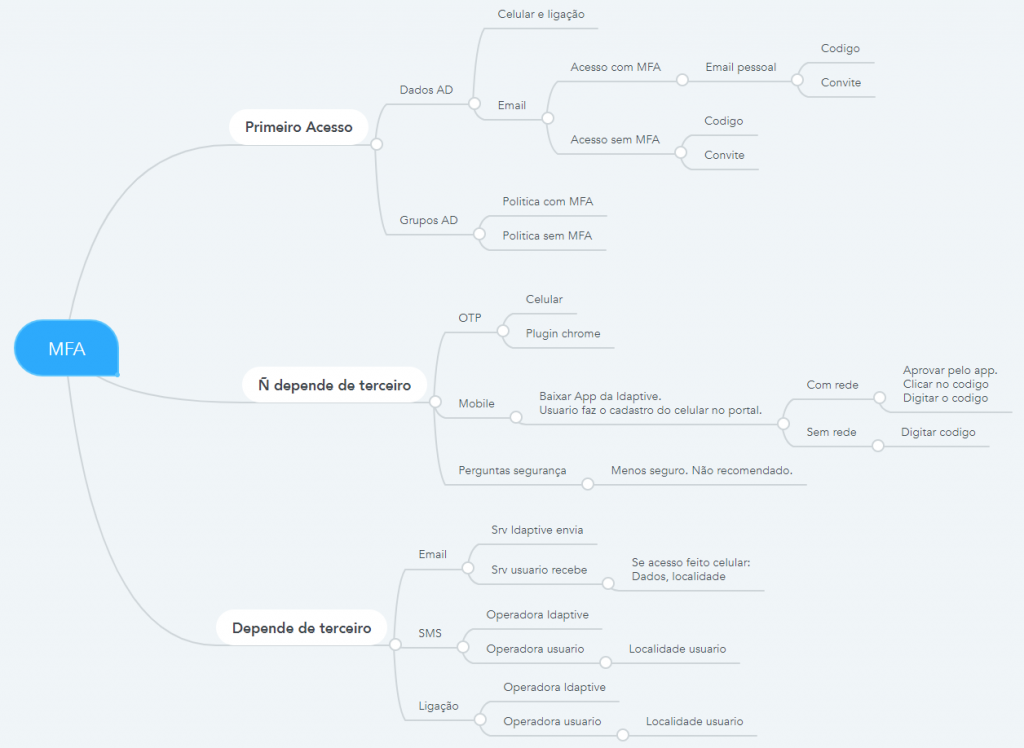

MFA Opções – Primeiro acesso, depende e não depende de terceiro

Irei abordar três cenarios nesse video: Primeiro acesso, MFA que depende de terceiro e os que não depende de MFA. As opções que não depende de terceiros é a opção recomendada. E a experiencia do usuario é melhor.

Série de acesso Just-in-Time (JIT) Parte 1: Just-in-Time é suficiente?

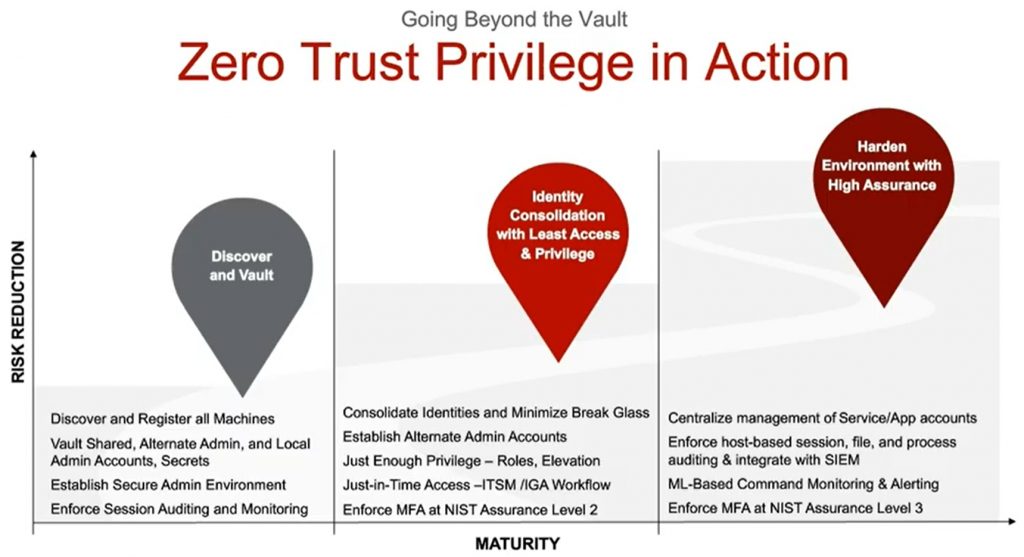

No espaço do Privileged Access Management (PAM), há algumas novas tendências ganhando força no mercado e uma grande mudança ocorrendo em relação à abordagem herdada do PAM. O que queremos dizer com abordagem PAM herdada? Bem, há 10 anos, o PAM tratava do cofre de senhas com a maioria das empresas e organizações de médio […]

Cinco práticas recomendadas para Zero Trust Security

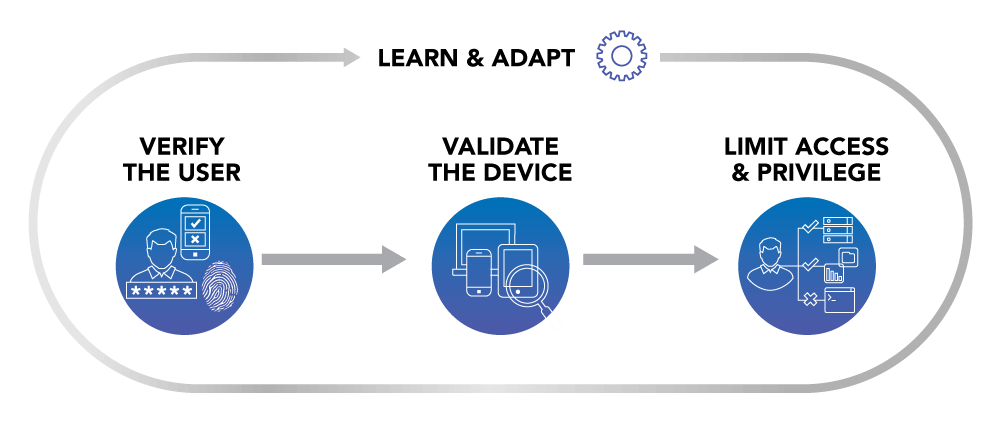

O modelo Centrify Zero Trust Security é eficaz porque permite que as organizações removam totalmente a confiança da equação. Com base no pressuposto de que atores não confiáveis já existem dentro e fora da rede, o Zero Trust utiliza poderosos serviços de identidade para garantir o acesso de todos os usuários a aplicativos e infraestrutura. […]

Estrutura de segurança cibernética SAMA: aprimorando a resiliência cibernética

Segundo o Gartner, a cibersegurança é um dos principais riscos para as empresas no Oriente Médio. Nessa região, a Arábia Saudita é um dos países alvo de ataques cibernéticos, com base em suas posições geopolíticas, sua ampla adoção de práticas digitais, suas vastas reservas de recursos naturais e acúmulo de riqueza. Portanto, não surpreende que […]

Versão do Centrify 19.6: reconciliação de senha, autenticação sem senha e muito mais

Um grande benefício do Serviço de Acesso Privilegiado (PAS) do Centrify é que, como um serviço SaaS nativo, há um processo de desenvolvimento ágil nos bastidores. Esse é um benefício para os clientes, já que somos capazes de responder mais rapidamente a solicitações de aprimoramento orientadas ao cliente, inovações orientadas ao Centrify e bugs (sim, […]