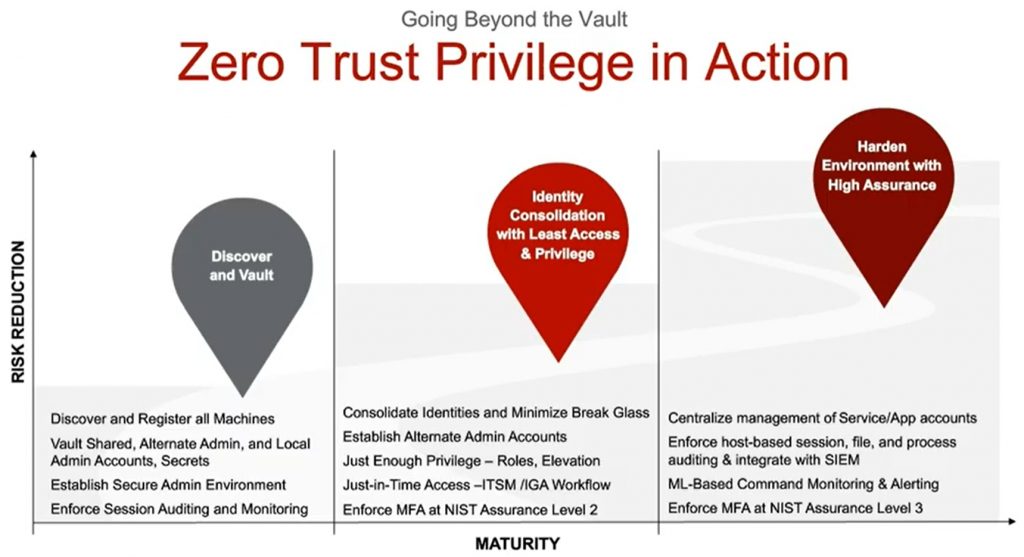

No espaço do Privileged Access Management (PAM), há algumas novas tendências ganhando força no mercado e uma grande mudança ocorrendo em relação à abordagem herdada do PAM. O que queremos dizer com abordagem PAM herdada? Bem, há 10 anos, o PAM tratava do cofre de senhas com a maioria das empresas e organizações de médio […]

“Devo ficar ou devo ir?” A inteligência artificial (e o confronto) tem a resposta para o dilema de acesso dos funcionários.

Tome uma lição da música de sucesso do “The Clash” e faça: “Se eu for, haverá problemas, e se eu ficar, será o dobro”, seu mantra quando se trata de gerenciar o acesso dos funcionários. O aprendizado de máquina moderno e as análises baseadas no usuário podem transformar a maneira como você limita o acesso […]

Cinco práticas recomendadas para Zero Trust Security

O modelo Centrify Zero Trust Security é eficaz porque permite que as organizações removam totalmente a confiança da equação. Com base no pressuposto de que atores não confiáveis já existem dentro e fora da rede, o Zero Trust utiliza poderosos serviços de identidade para garantir o acesso de todos os usuários a aplicativos e infraestrutura. […]

Centro de Recursos de Trabalho Remoto

Em tempos de crise, agradecemos e reunimos recursos. (Lisa Croel) A crise global da saúde que está nos atingindo certamente está lembrando à equipe Idaptive de tudo pelo que devemos agradecer: funcionários incríveis, clientes maravilhosos e ótimos parceiros. Embora seja fácil ficar de fora dos aspectos negativos dessa experiência inédita para a maioria de nós, […]

Por que o MFA no desktop é essencial para a segurança do seu endpoint

Quando você estiver pensando em aplicar o MFA em seus recursos essenciais de SaaS e no local, não se esqueça dos logins nos laptops e desktops dos funcionários. O notebook de um funcionário é um tesouro para qualquer ator malicioso que possa ter acesso a ele. Pode conter 1. Aplicativos acessíveis com credenciais em cache: […]

Estrutura de segurança cibernética SAMA: aprimorando a resiliência cibernética

Segundo o Gartner, a cibersegurança é um dos principais riscos para as empresas no Oriente Médio. Nessa região, a Arábia Saudita é um dos países alvo de ataques cibernéticos, com base em suas posições geopolíticas, sua ampla adoção de práticas digitais, suas vastas reservas de recursos naturais e acúmulo de riqueza. Portanto, não surpreende que […]

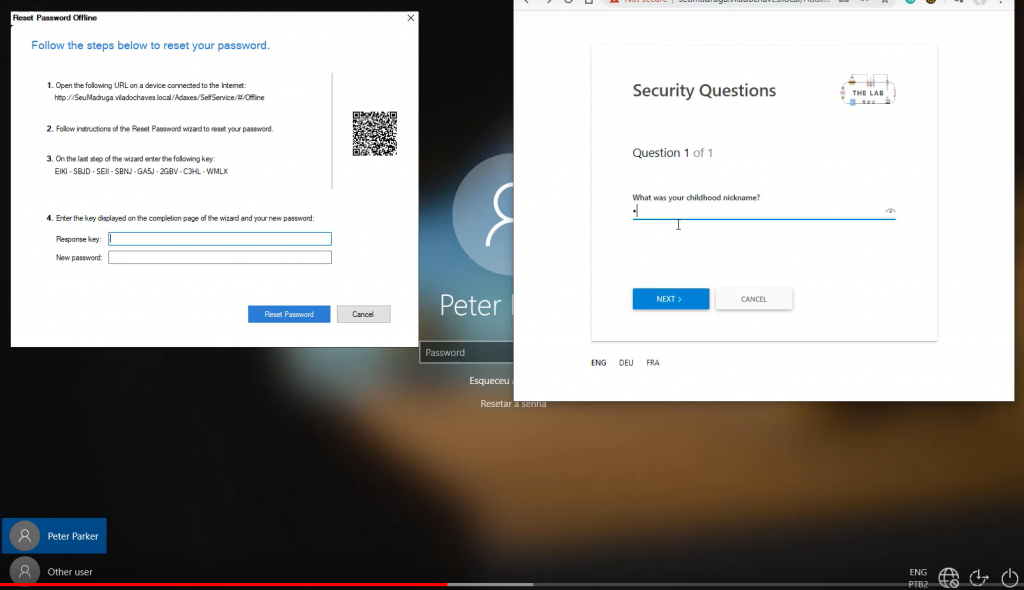

Adaxes – DEMO reset senha, desbloqueio de conta e reset de senha offline

Olá a todos, hoje irei demonstrar como é a experiencia do usuário ao resetar a senha usando o Adaxes. Primeiramente o usuário acessa o portal, faz a inscrição no portal, no meu exemplo estou usando perguntas de segurança e OTP, após a inscrição o usuário consegue a partir de qualquer dispositivo (note, cel, tablet) acessar […]

Versão do Centrify 19.6: reconciliação de senha, autenticação sem senha e muito mais

Um grande benefício do Serviço de Acesso Privilegiado (PAS) do Centrify é que, como um serviço SaaS nativo, há um processo de desenvolvimento ágil nos bastidores. Esse é um benefício para os clientes, já que somos capazes de responder mais rapidamente a solicitações de aprimoramento orientadas ao cliente, inovações orientadas ao Centrify e bugs (sim, […]

Existe um relacionamento entre políticas da organização e violações de dados?

Existe uma forte correlação entre políticas da organização e violações de dados. Aqui, consideramos as três causas mais comuns e como as políticas da organização correspondentes, se bem implementadas, podem reduzir a superfície de ataque e impedir violações de dados. Alerta de spoiler – sim, eles estão muito relacionados. As organizações que não seguem nem […]

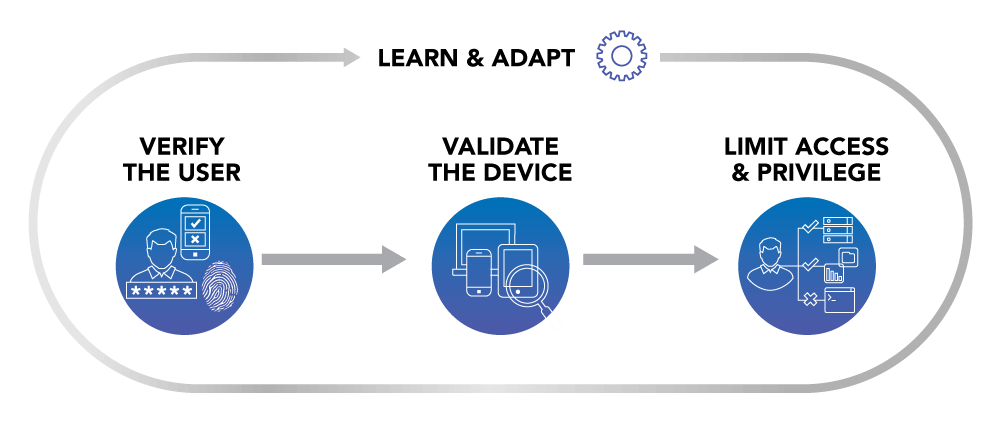

O dois em um do Zero Trust. Verifique todos os usuários, valide todos os dispositivos

Corey WilliamsVice-presidente de marketing “Se “verificar todos os usuários” representa o seu “jab” de esquerda, “validar todos os dispositivos” é o cruzado de direita em uma estratégia de confiança zero. Veja como dominar o combo “Zero-One punch do Zero Trust” para dar um golpe devastador nas chances dos bandidos de invadir sua guarda.” Os “date […]